|

1、聊一聊 1 m `7 L" F1 M8 K* \5 l& @

演员这首歌大家应该再熟悉不过了,其中印象最为深刻的歌词是:"简单点,说话的方式简单点......",说话真的是一门技术,同时也是门艺术!

3 e; h# X6 m( k2 y7 E

今天跟大家带来的知识不算难,现在非常多MCU都有全球唯一标识码这个东西,可能大家都了解过,不过具体怎么用并没有实际设计过!下面重点对其加密方面的应用跟大家理一理。

. X6 D9 O7 s# K$ E$ Y2、stm32的标识码UID

! u `3 @3 \+ X. Q) _; H

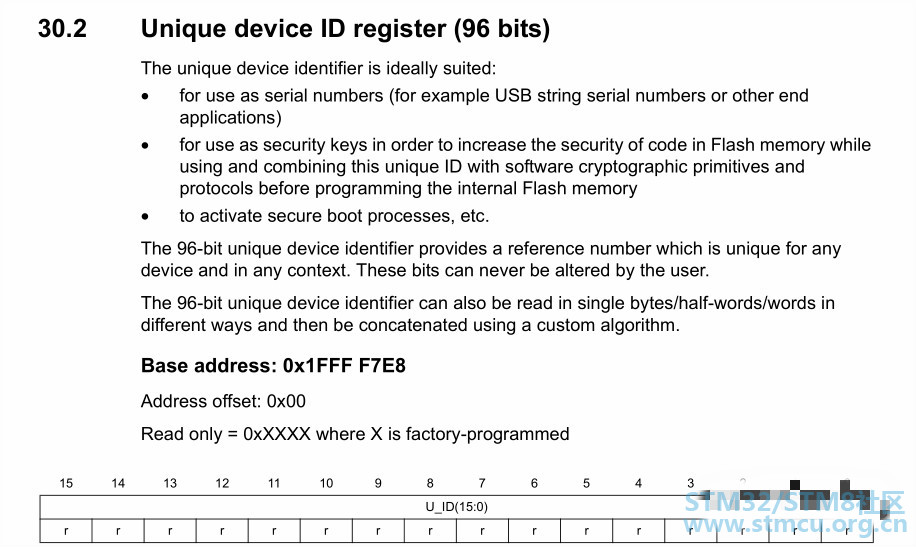

2 }% ]) l p7 [( @. O/ x+ t; u) W 对于目前大部分MCU都会存在一个唯一标识码供用户使用,同样stm32也是一样,通过查找对应的数据手册便可以得到该唯一标识码的具体信息。 这里以stm32F103为例,其他型号的stm32性能也可能不存在该唯一标识,具体需要根据对应的数据手册进行查阅,如果存在可能基地址稍有不同。如下图所示:

5 {/ F8 C8 v, V

分析一下: % @8 M; \- M3 ]: I6 a- {8 ~

1 ) stm32的标识码放在了唯一设备ID寄存器里面,一共96个bit也就是12个字节且只能读取。 2 ) 通过手册上的说明可以大致了解到该唯一标识码的应用场景。 3)一般的量产产品都会有一个设备的条码,那么这个唯一的标识码便可以作为条码的一部分来供查找。 4 ) 在通信协议中该唯一标识码可以作为一种标识序列号来进行设备的加载和区分。 5 ) 当然最后就是把其作为一个安全密钥,然后与软件加密算法结合起来以降低固件被恶意复制的风险。

0 @$ k5 l3 P) B. W

/ i* Q) u" s) [" }4 D. L; H5 a

3、读取UID

5 G( a Y4 j5 }7 Y; J6 S( a

对于该唯一标识ID,bug菌这里谈两点注意的: 1、唯一标识ID只是stm32里面一种ID,其实一款芯片内部还有很多其他ID,比如设备ID和其他内部组件的ID等; 2、UID一共是96位具有唯一性,而截取中间的几位不一定具有唯一性。 3、对于UID的读取非常简单,上面的手册截图也说明了,可以通过字节、半字和字来进行读取,也就是说可以用8位、16位、32位来读取。

- H& V% o) Z% e$ j& z

参考Demo: 3 @) S6 s1 Z2 G; H6 w3 C, V' u$ z

) k9 J$ l% l% o- 1uint32_t Unique[3] = {0};0 L3 f- \/ X0 E

- 2uint8_t unique[12] = {0};

+ z' A3 Q' k* b( V' \ - 38 A7 `0 E! N2 }9 C6 F! i" q2 u

- 4 int main(void)% Y* p( p6 t9 \1 i" V

- 5 {

! J1 m+ @) u4 T% `, ~- q" s; o - 6 uint8_t i;

0 p$ V: g1 ~1 G" z - 7

2 b; D3 a0 x+ U3 z1 u) y - 8 Unique[0] = *(uint32_t*)(0x1FFFF7E8);* A4 L' F: S0 [! g7 j! b, Z

- 9 Unique[1] = *(uint32_t*)(0x1FFFF7E8 + 4);

4 B: ~7 [4 P- ~8 C - 10 Unique[2] = *(uint32_t*)(0x1FFFF7E8 + 8);/ o3 S9 H9 b# o' G

- 11

0 v& B( v% k! o _ - 12 printf("以uint32_t读:\r\n");//插入换行3 i; S8 E- @6 R0 d! M q

- 13 printf("ID 0-31 :%x\r\n",Unique[0]);//插入换行# ?" u! z# l& i8 T

- 14 printf("ID 32-63 :%x\r\n",Unique[1]);//插入换行

$ ~) D# H4 \# n - 15 printf("ID 64-95 :%x\r\n",Unique[2]);//插入换行# B- e3 d9 t' V% c

- 16) D: }: A7 x: F

- 17 for(i = 0 ;i < 12;i++)

T$ g d' ~: H {8 n - 18 {

! G9 D9 m4 T6 r6 k - 19 unique[i] = *(uint8_t*)(0x1FFFF7E8 + i);

* A4 p" W( T8 E5 h) c) z U) f# [5 Q. c - 20 }

# @2 ^/ o B+ [ - 21

/ k/ L! X8 `! } - 22 printf("以uint8_t读:\r\n");//插入换行- `3 f( W U/ Y

- 23

/ z7 ^2 D, p) X0 d - 24 for(i = 0;i<12;i++)- ?3 Q) @" i; {, c5 E! L. p

- 25 { + p$ F# D$ L1 _

- 26 printf("ID byte%d :%x ",i,unique[i]);//插入换行

' D+ b7 C) E4 E- g* c8 l - 27 if(i%4 == 3) printf("\r\n");//插入换行 " B4 f5 x$ E$ R. Y+ q4 |: J; s

- 28 }8 U0 @4 Q( l6 l, O0 P1 |; u7 {, g. F

- 29* t/ j7 t4 h5 l, r$ e/ M' x

- 30 printf("\r\n公众号:最后一个bug\r\n");//插入换行

( C1 M& q" T8 a

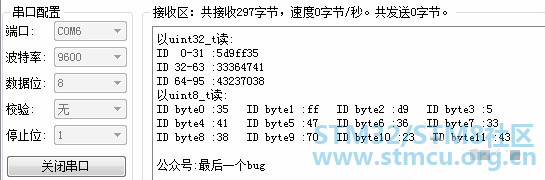

输出结果:

% e4 c1 w5 Z) ?+ z6 [

8 D4 }) W @7 |& C m4、UID加密简易版 1 W2 d4 A' M I. D7 m1 P' u) R

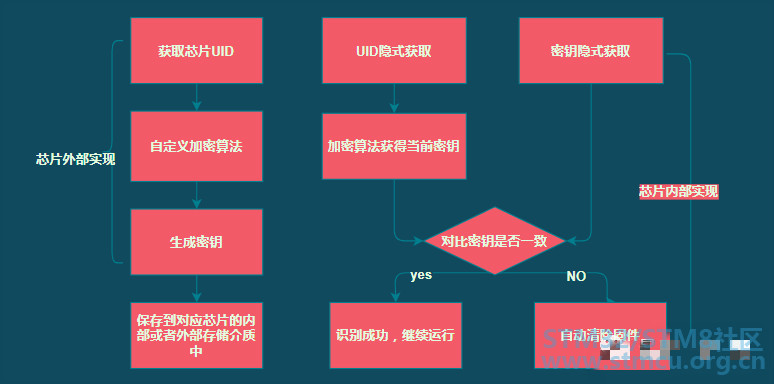

所谓:"道高一尺魔高一丈",只有不断的更新加密技术以增加解密成本或许在一定程度上能够遏制不正规解密行为在,下面就先介绍一下UID的一种简易加密方案,为什么说简易呢?可以说修改部分固件实现一个跳转功能就解密了,不过对于一般的小型产品还是能够在一定程度上起到保密效果的。 ( q' D" C8 ?& z& |

/ g& x. |" W S6 @* r% v h- X

3 K& c* b$ h" m0 B解释两句:

1 )左边是在芯片外部实现的,可以通过编写一个上位机来自动生成密钥并保存到芯片中的存储介质中。 2 )上面所说的UID与密钥的隐式获取是指 : 其读取过程中的地址等信息不要显式的暴露在固件中,比如上面提到的UID的地址或许是密钥的地址,可以通过数据变换、运算等等进行隐藏。 3 )最后一步如果密钥不一致进行自动清除固件,该思想有点类似于我们平时密码输入,如果输入次数较多就会锁定无法解锁,这样对解密过程造成阻碍。 2 w# D6 D' s2 M% P @! a) c

1 ?/ M6 m+ k' z1 B* e+ v) F! A C

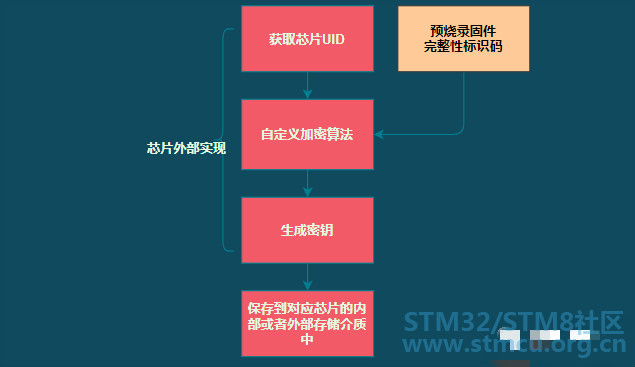

5、加强版本 - y, w2 t. x/ E, B* _) r

对于上面的加密方法其关卡点就一个位置,如果在固件空白区域安插一些跳转指令跳转到正常运行的位置,你的固件就解密了。 所以目前比较常用的是对整个固件进行完整性标识序列与UID组合进行加密的办法。

' ~8 c2 D3 _3 ^6 n& B& H' Z

! ]& ~: _% O, s. w8 D8 R I4 @& [+ W7 |& E7 Q* m

所以对于未使用的存储区域最好是都填充完,避免被解密者利用。

: [% V; Z5 H1 o; b

$ p9 B2 e0 w5 b. t' j

5、另类版本 - O& r( A8 {% r0 C; O; n% a+ o2 h1 c' |

出于关卡点过于单一的问题考虑,我们需要进行多处的关卡点处理,同样各个关卡点的复杂度也会给解密者带来困难,每一处关卡点都带有解密信息,相当于每次都会需要判断机密,从而让跳转这种办法失效。 最简单的处理办法就是定义一些宏处理,比如:

, Y& S% a3 E9 U, _. A

- 1#define Sect_TURE (UIDCODE - SAVECODE + 1)

& b5 F7 k! ?8 E* N - 2#define Sect_FALSE (UIDCODE - SAVECODE)8 }3 v1 h; ^, m: o

- 39 {) {1 X& |! E/ ]! q

- 4#define Sect_NUM_1 (UIDCODE - SAVECODE + 1)

$ i/ T5 B5 l) M" y! U5 b/ x8 l - 5#define Sect_NUM_2 (UIDCODE - SAVECODE + 2)

/ i9 q" c/ R; q& A' a9 P3 S - 6......

, B# m( j- W N7 R3 K 当然不仅仅只有上面的处理,我们还可以通过替换为其他变量来隐藏一些处理办法,从而达到迷惑解密着的目的。这样我们就可以把加密分布到程序的各个角落,加强了固件的安全性。 不过这样的办法如果放在访问较为频繁的位置,势必会影响系统的性能,如果所使用的芯片性能一般,可以选择部分关键关卡点处理。 好吧,所以一切安全的前提是唯一标识码UID无法被修改,否则也是徒劳,不过既然芯片都是人造的,那肯定就有办法进行解密,只是成本问题。

4 b- R+ R v( y

6、最后小结2 e* ^' y& l- q; b) {, J6 o) F% ~

本文到这里就结束了,对于MCU的加密和解密是一个永恒的话题,同样对于一个成熟的产品加密也是必须要考虑的技术问题,看看大家还有什么好的MCU加密办法,欢迎大家分享留言讨论! |

识别不一致的时候,自动清除固件 这个好!

识别不一致的时候,自动清除固件 这个好!